Hello, 各位 iT 邦幫忙 的粉絲們大家好~~~

本篇是 建構安全軟體開發 系列文的 EP10。

從事專業資安相關技術的人員,就應該會比較常聽過 "CAPCE™ (Common Attack Pattern Enumerations and Classifications)" 這個組織。

但其實 CVE-CWE-CAPEC 是三位一體的概念:

可到下列網址直接觀看目前 CAPEC 所列出的攻擊模式的列表:

https://capec.mitre.org/data/index.html

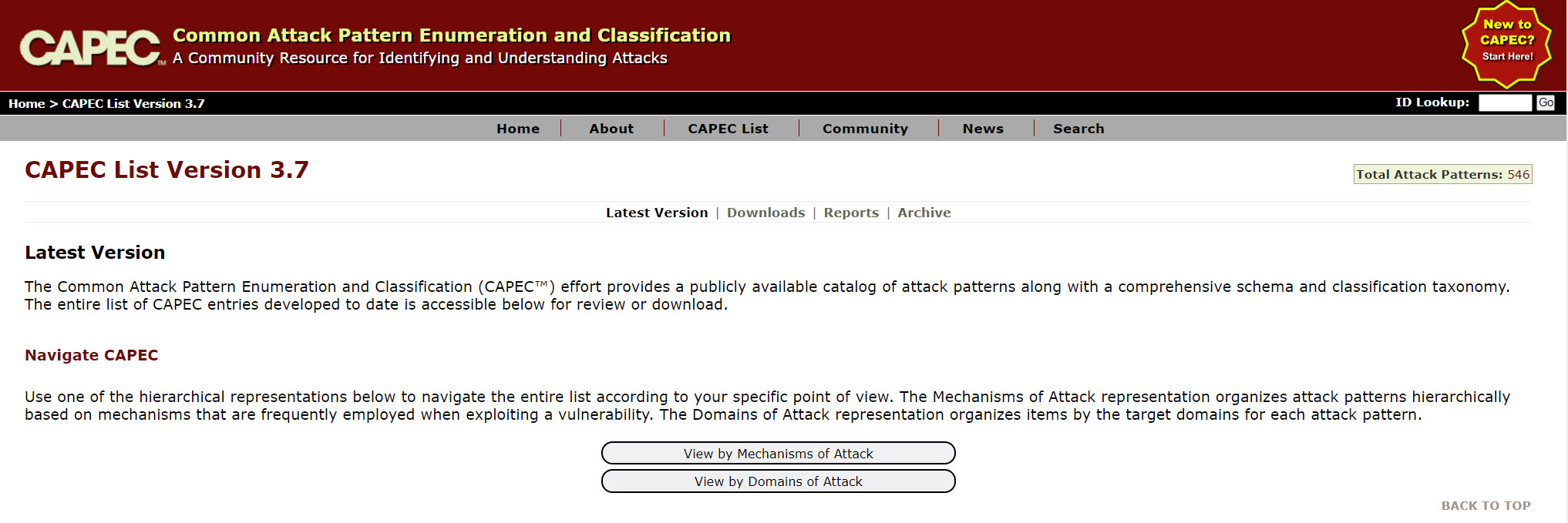

目前最新的列表版本為 Version 3.7:

在這份 CAPEC List 當中,最基本的就是 "Navigate CAPEC" 這個部分,接著就透過這個 "Navigate CAPEC" 來看 CAPEC 所列出的 Attack Pattern 的概念關係。

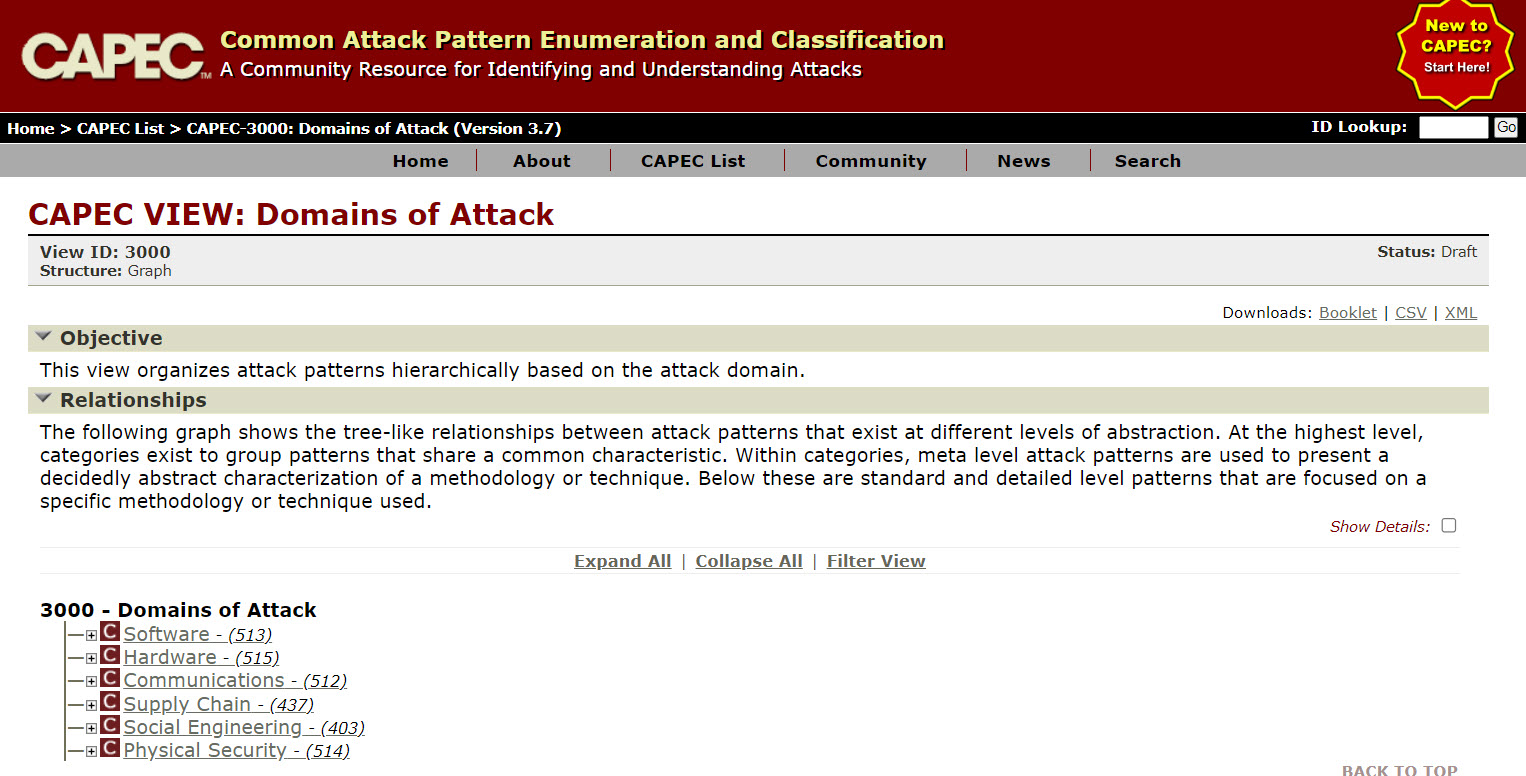

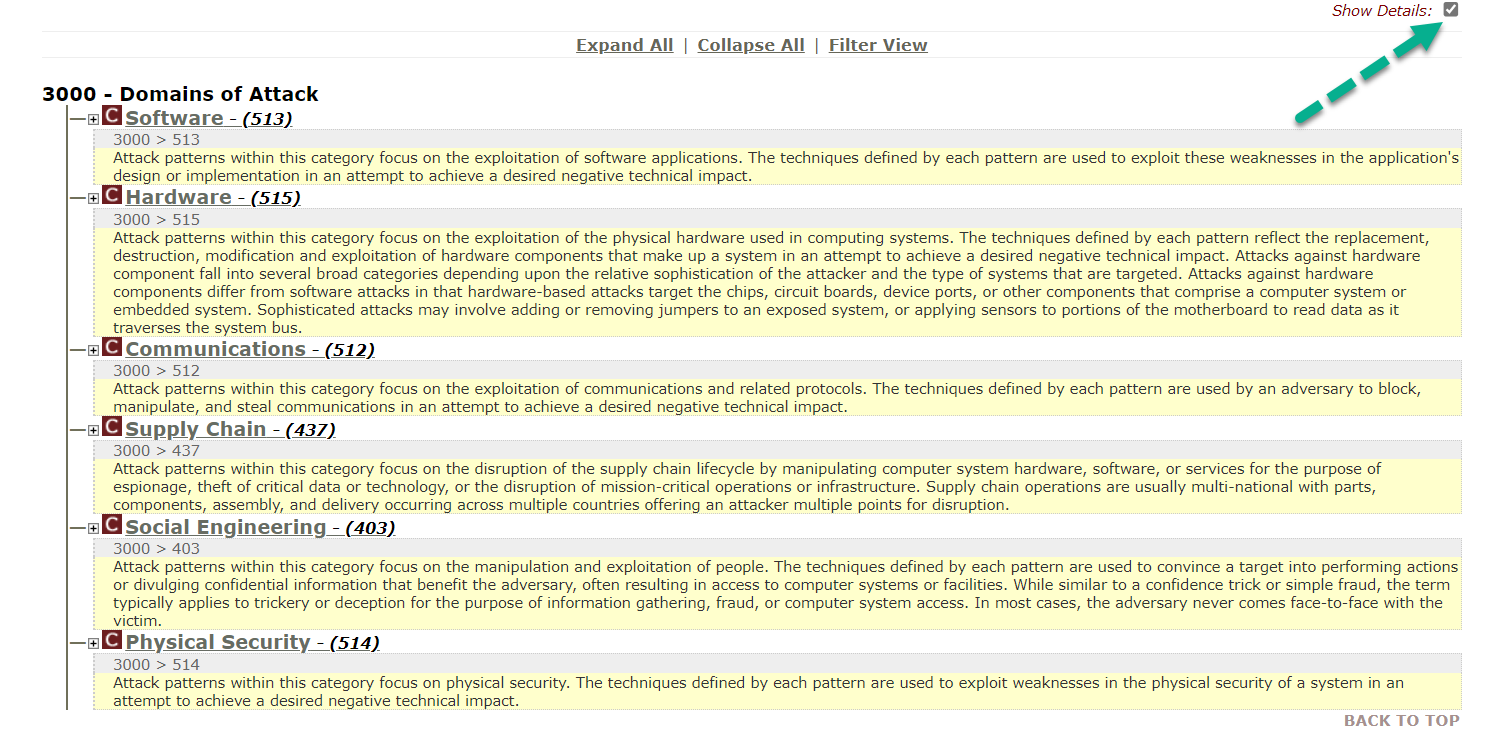

在 ""Navigate CAPEC"" 中透過點選 "View by Domains of Attack" 來進到 CAPEC VIEW: Domains of Attack (View ID: 3000),來了解一下 CAPEC 的資料要怎麼看。

在此 CAPEC View 當中就分成了 6 大分類領域的攻擊,在網頁的右邊有個 Show Detail 的勾選可以顯示每個分類的說明。

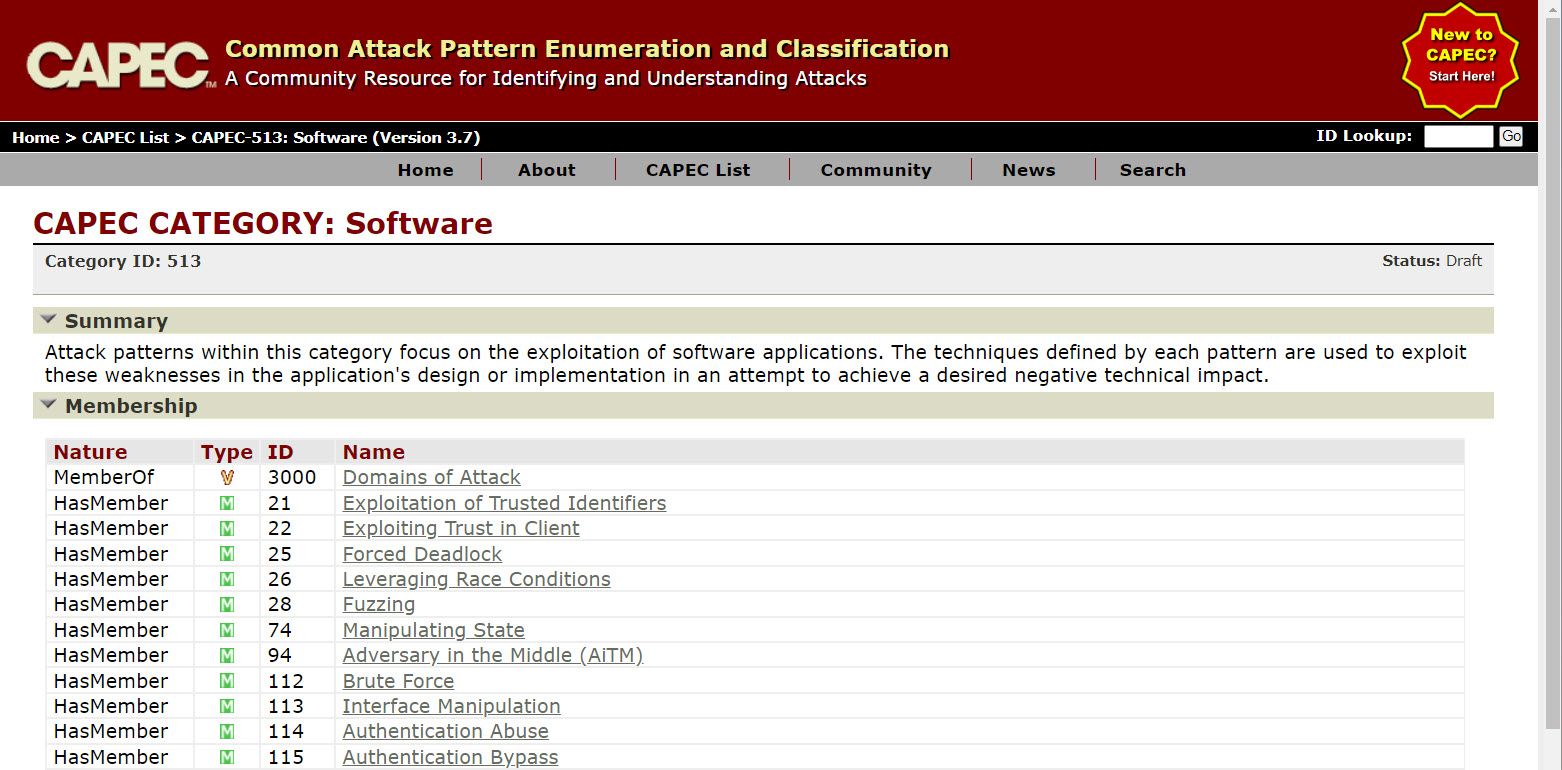

接著往比較熟悉的分類領域 Software 看去。

在這個 Software 的分類領域中,透過一個表格列出在其 Membership 中的各個 HasMember 的攻擊方式分類 (Category)。

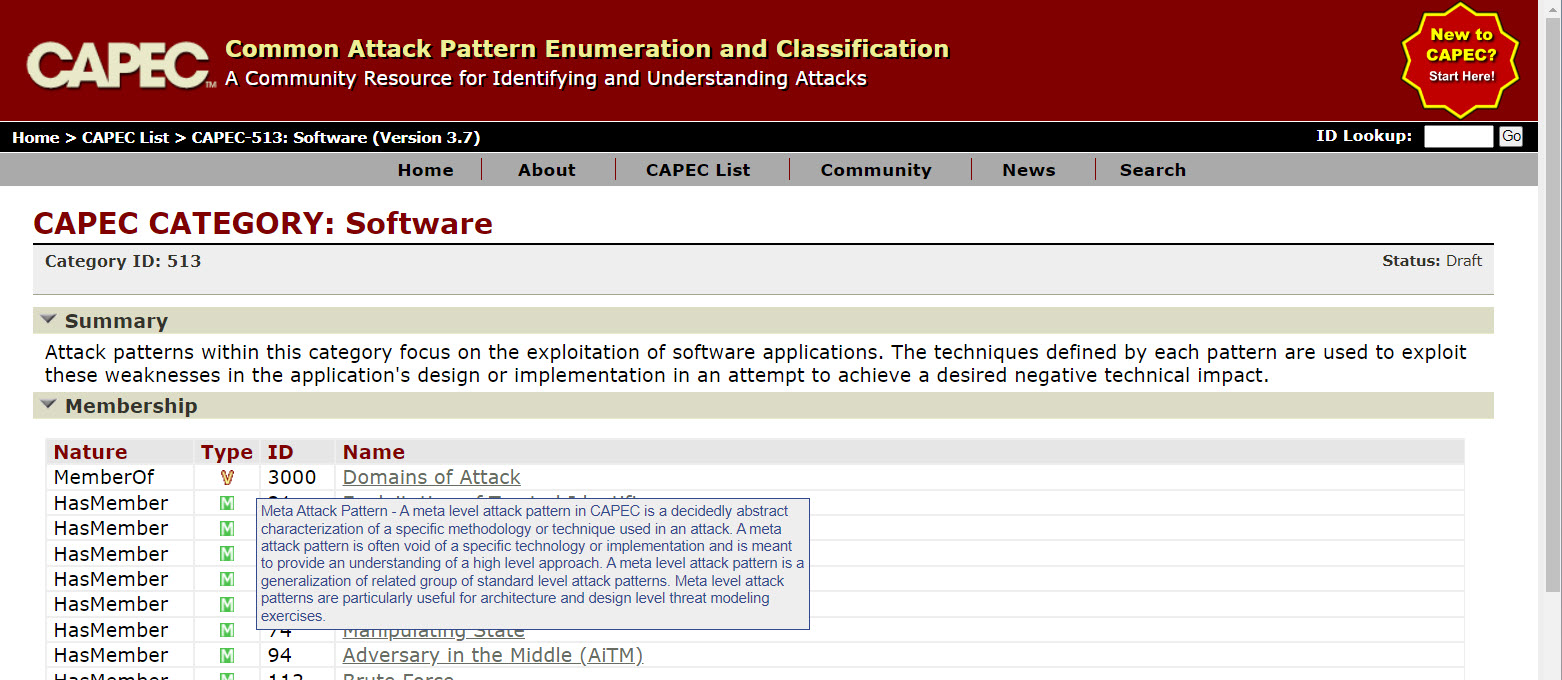

注意這裡只是分類 (Category) 攻擊方式,所以表格當中的每一條仍是一種比較抽象的定義,在該表格中有個 Type 欄位有告知其定義為 "Meta",其解釋可見下圖:

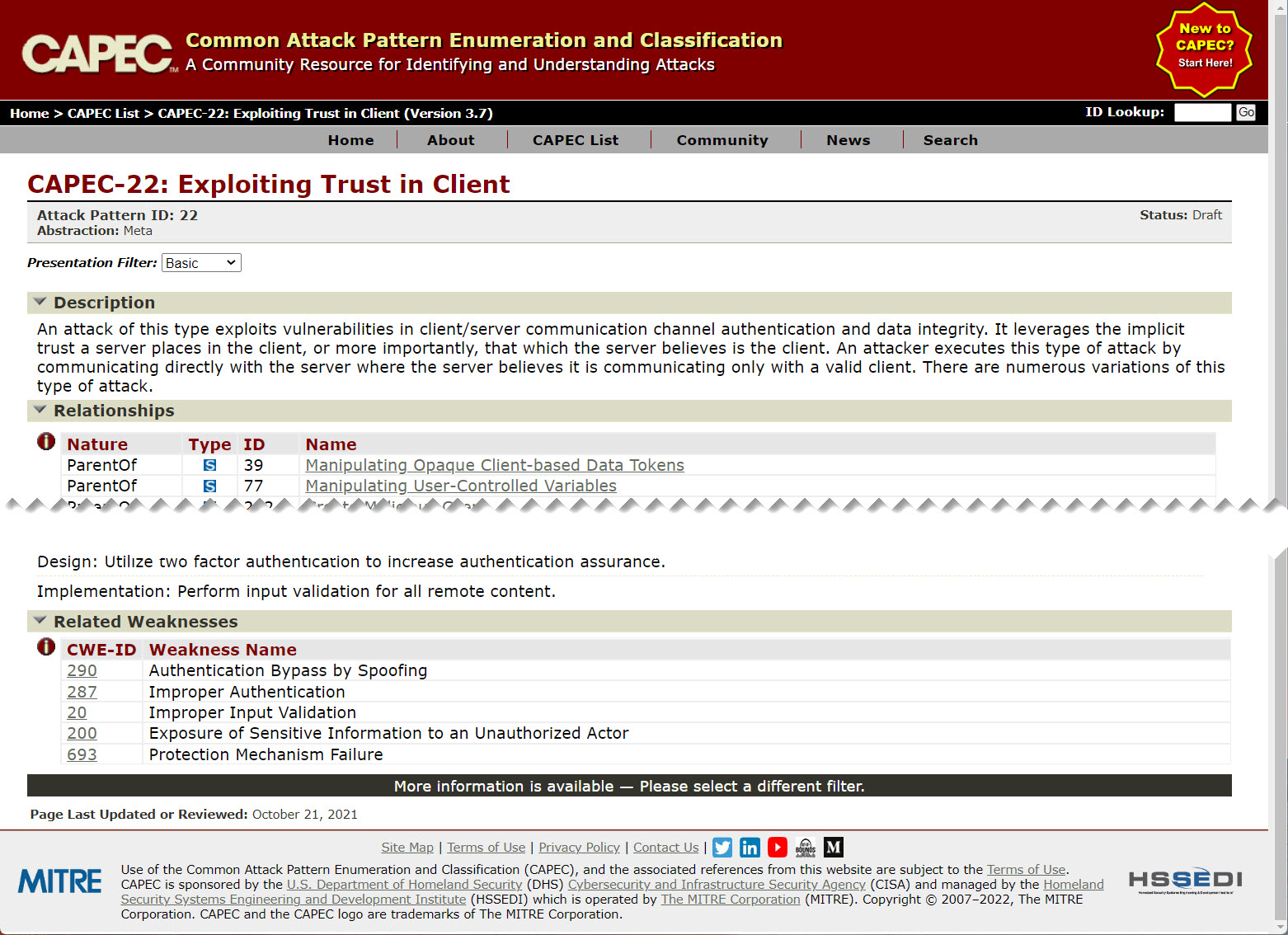

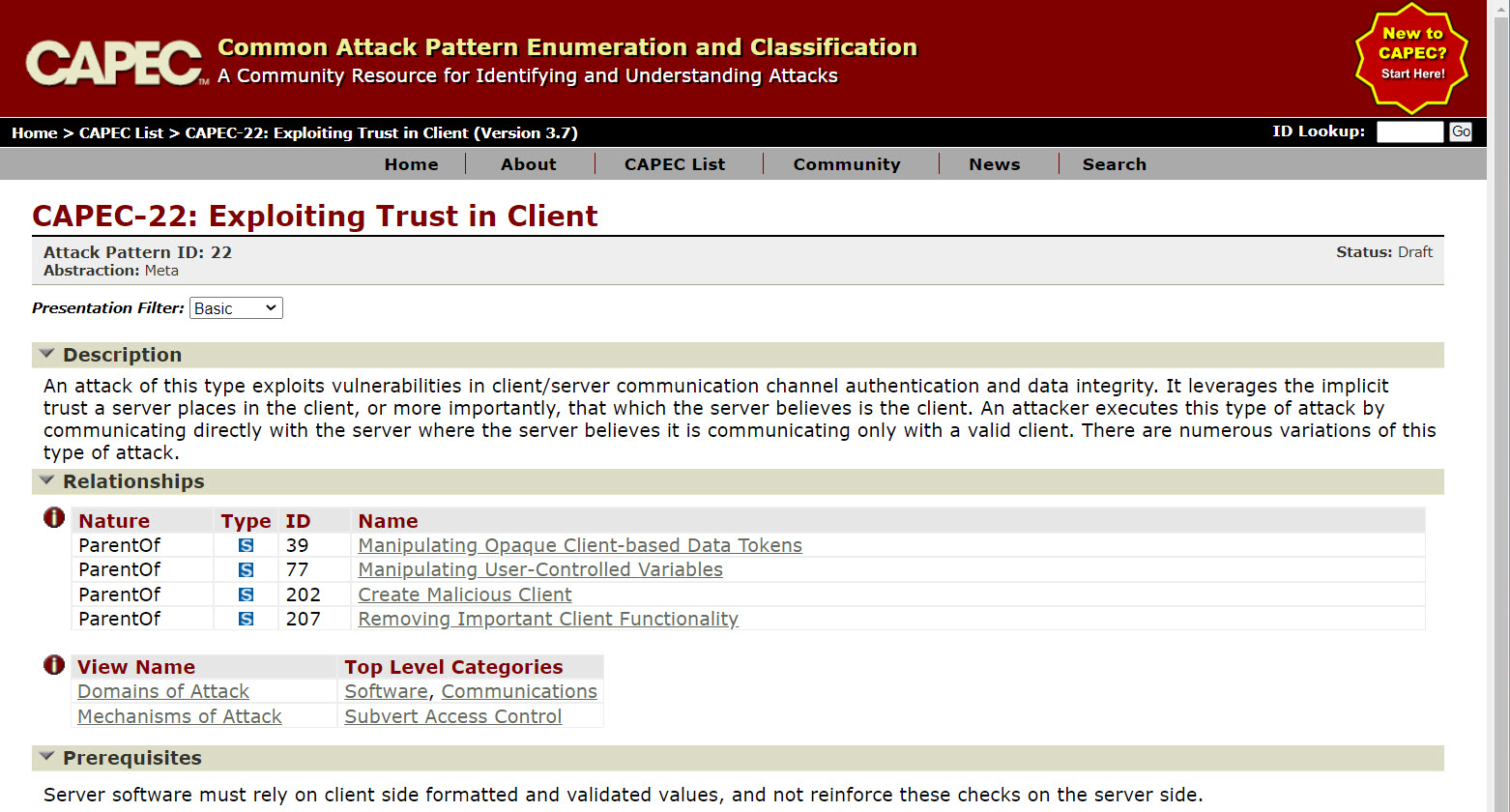

接著繼續來點選其中的 "CAPEC-22: Exploiting Trust in Client (Attack Pattern ID: 22)":

而在這個 "CAPEC-22: Exploiting Trust in Client (Attack Pattern ID: 22)" 當中,就會再告知有哪些 RelationShips 關係的 Standard Attack Pattern,而此 "CAPEC-22" 有 4 條有關的 "Standard Attack Pattern"。

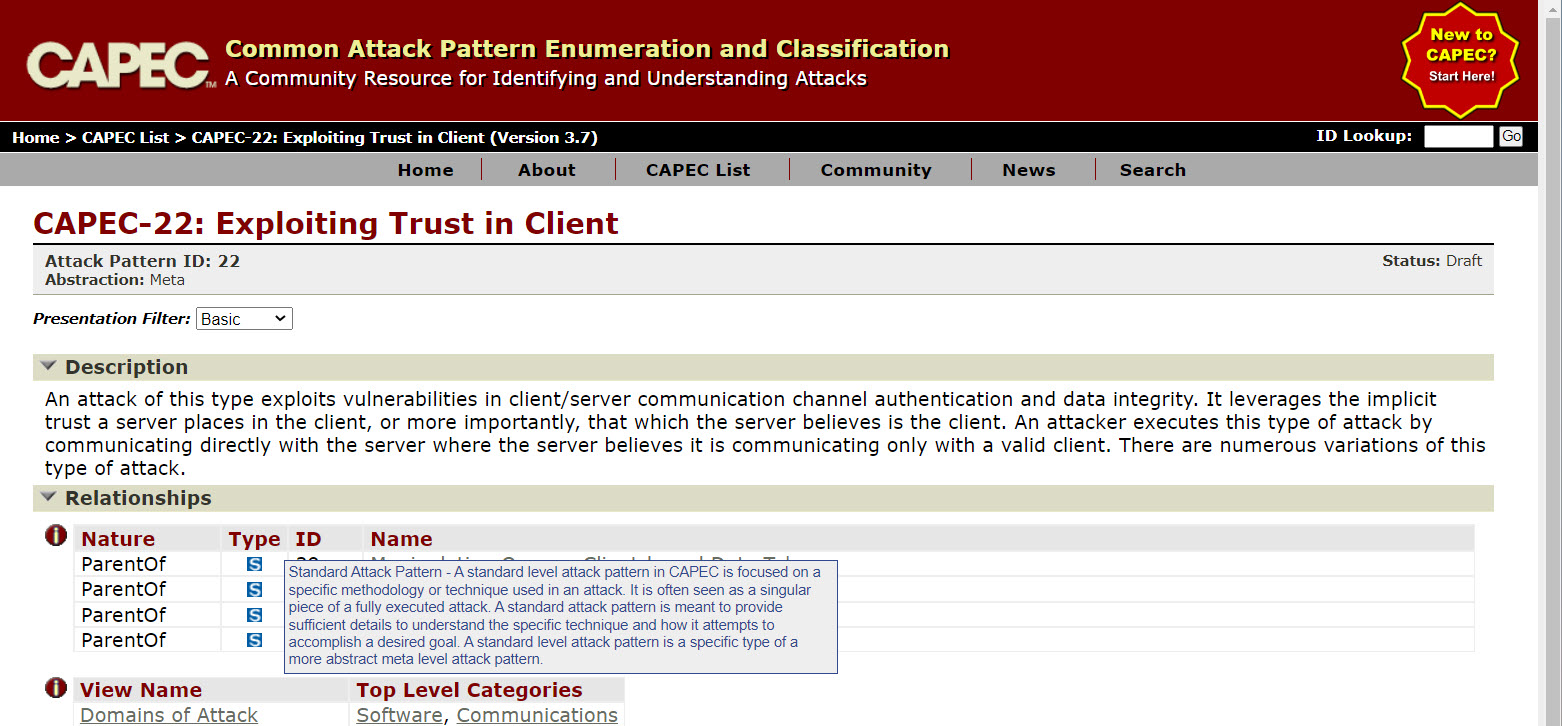

其 "Standard Attack Pattern" 的定義解釋可見下圖:

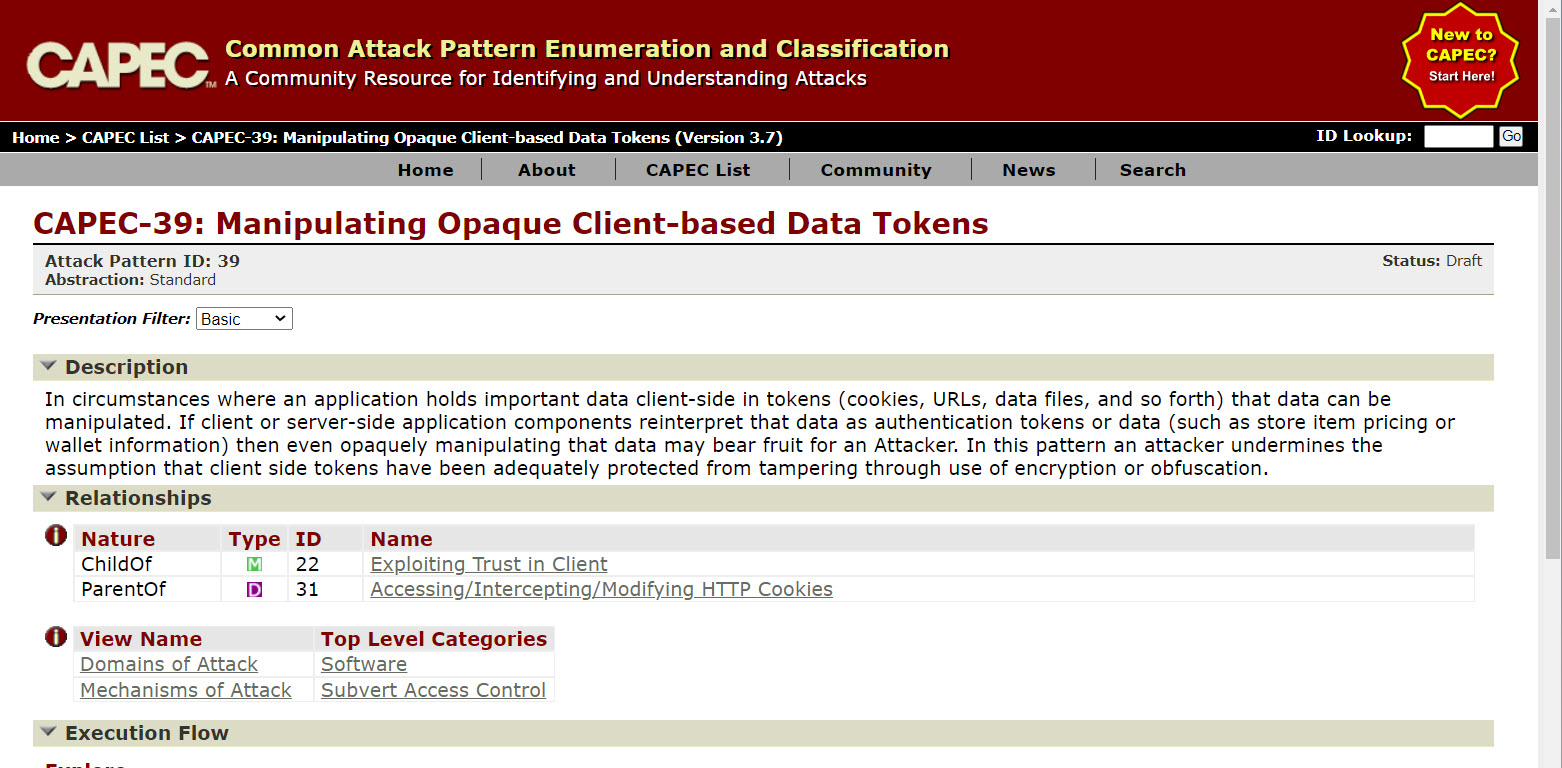

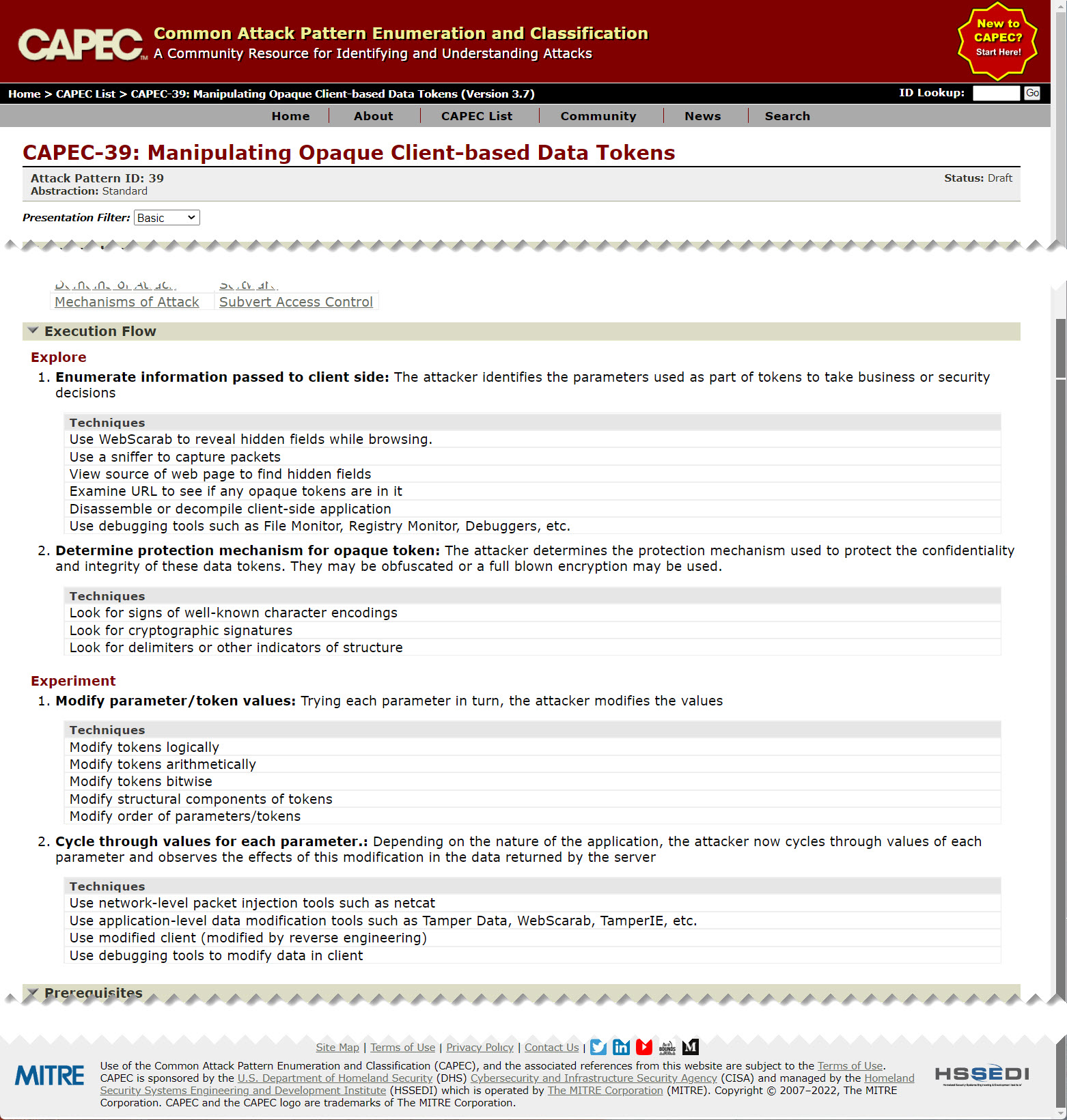

在這邊繼續點選其中 ID 為 39 的 Standard Attack Pattern: "Manipulating Opaque Client-based Data Tokens"。

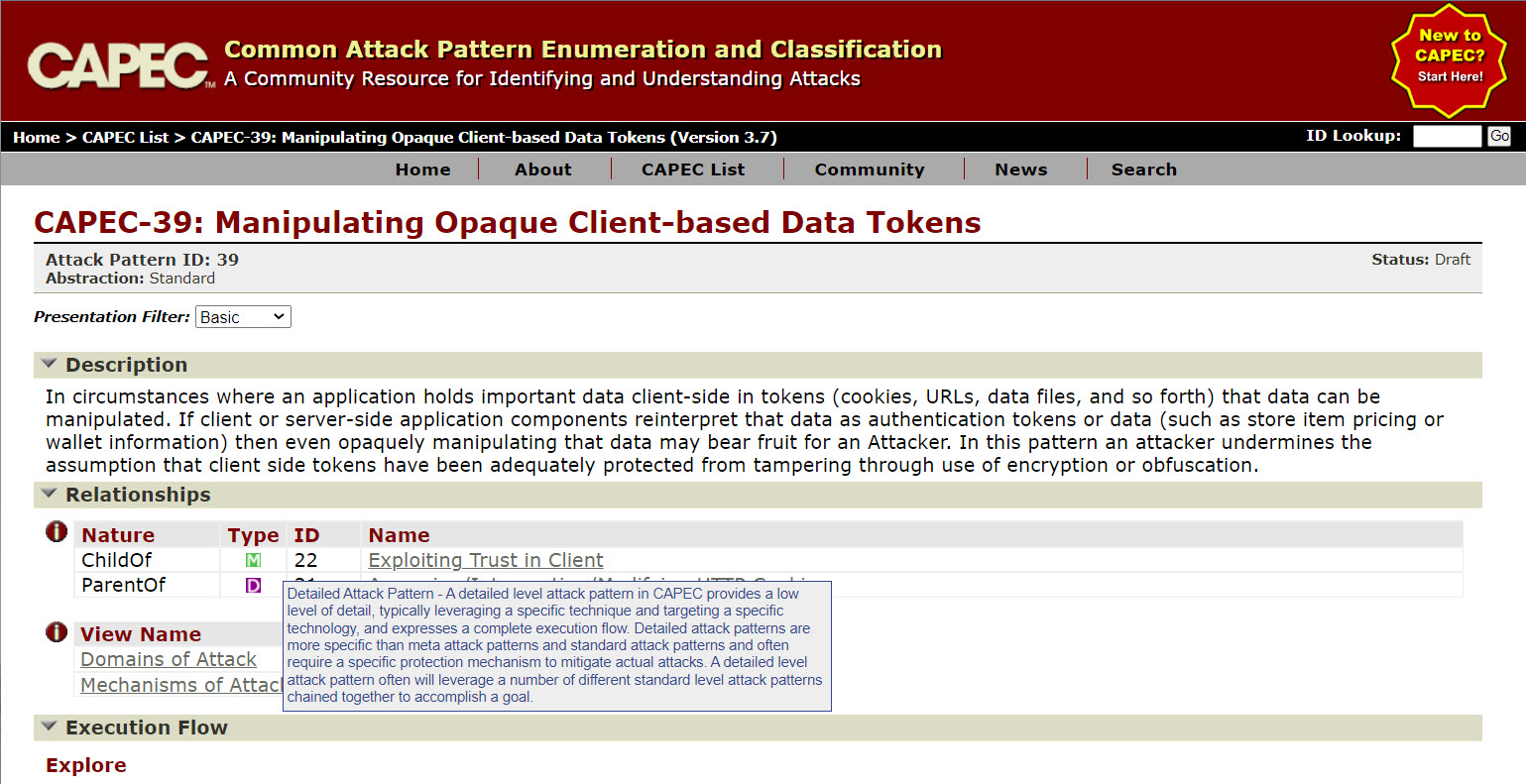

就會看到此 "CAPEC-39: Manipulating Opaque Client-based Data Tokens" 裡面,就會再告知有哪些 RelationShips 關係的 Meta Attack Pattern 跟 Detailed Attack Pattern,而此 "CAPEC-39" 有 1 條有關的 Meta Attack Pattern 跟 1 條 "Detailed Attack Pattern"。

其 "Detailed Attack Pattern" 的定義解釋可見下圖:

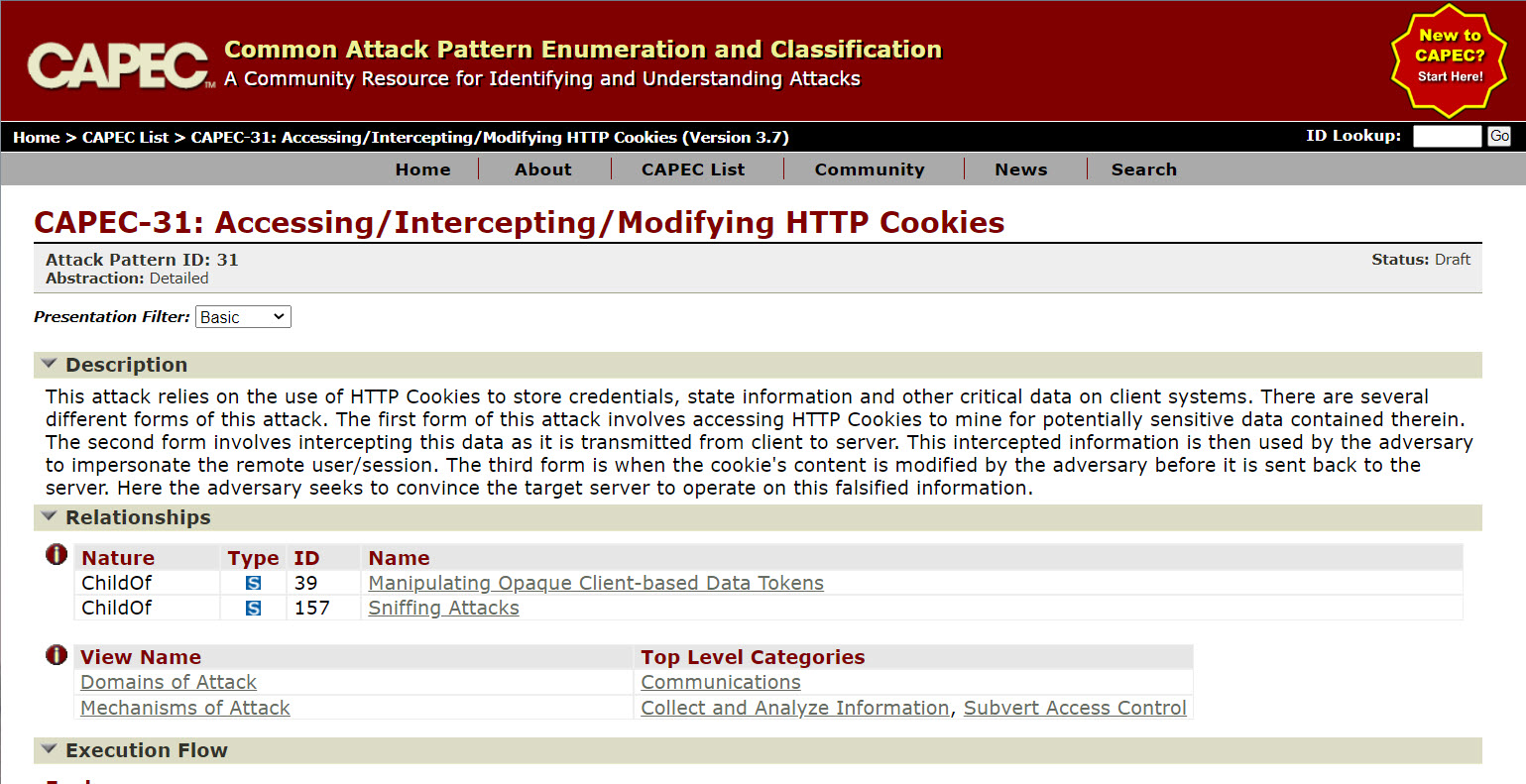

這邊要知道任一條 Detailed Attack Pattern 也可能會被其他的 "Standard Attack Pattern" 含括。所以會看到像是這條 "CAPEC-31: Accessing/Intercepting/Modifying HTTP Cookies",就有被 ID:39 與 ID:157 這兩條 "Standard Attack Pattern" 含括。

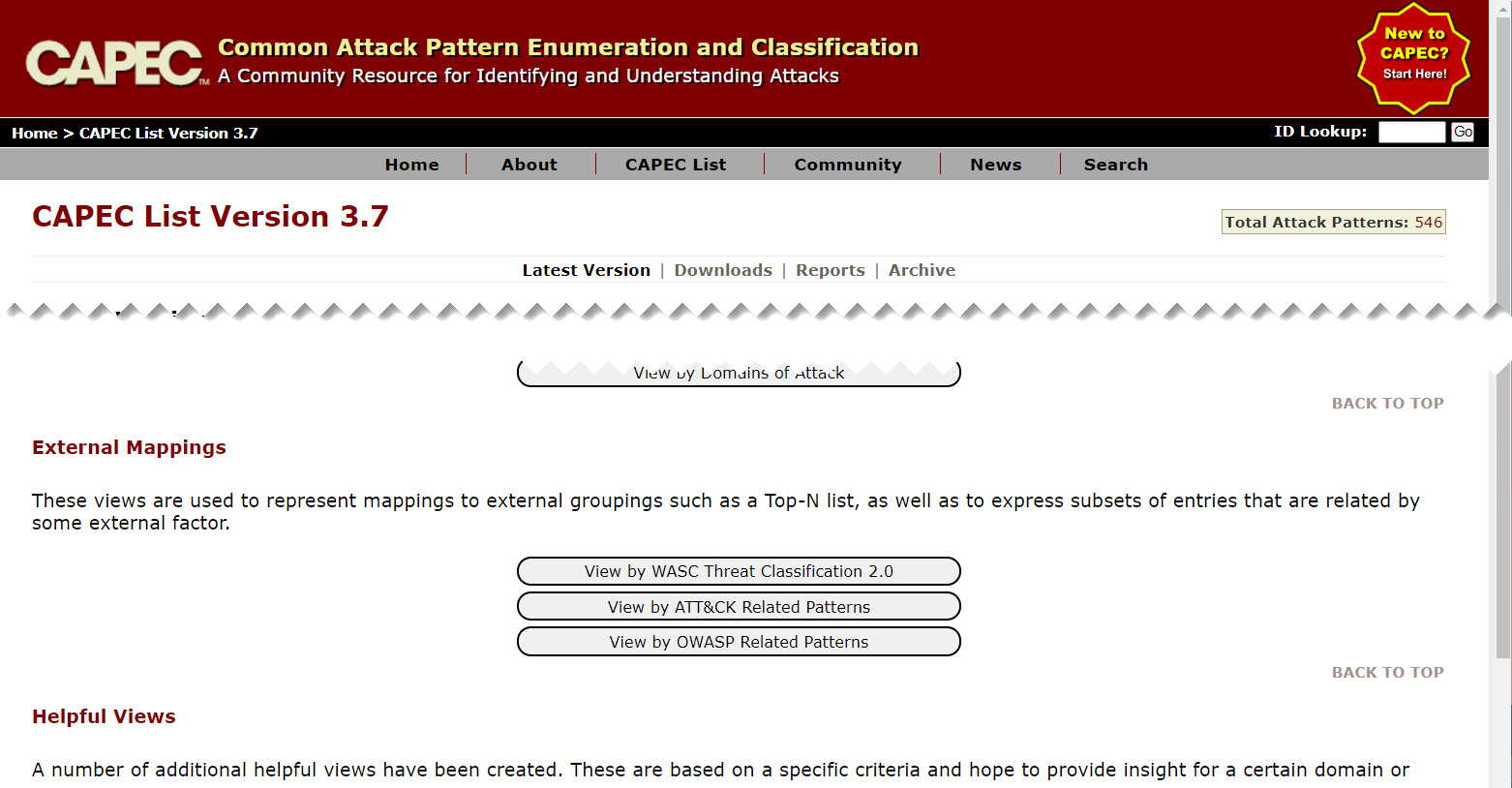

如果想把 CAPEC 的 Attack Pattern 跟其他單位(如: OWASP...等)所列的 Attack Pattern 作對照比較,可以從這邊著手。

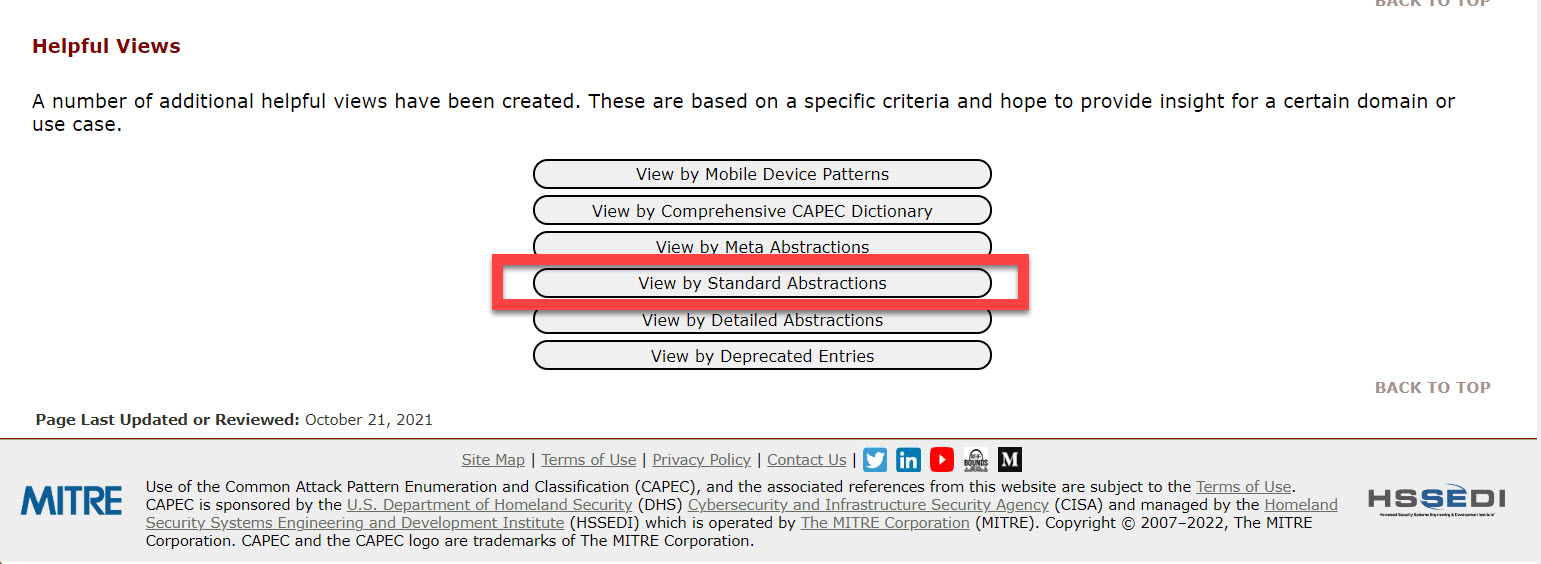

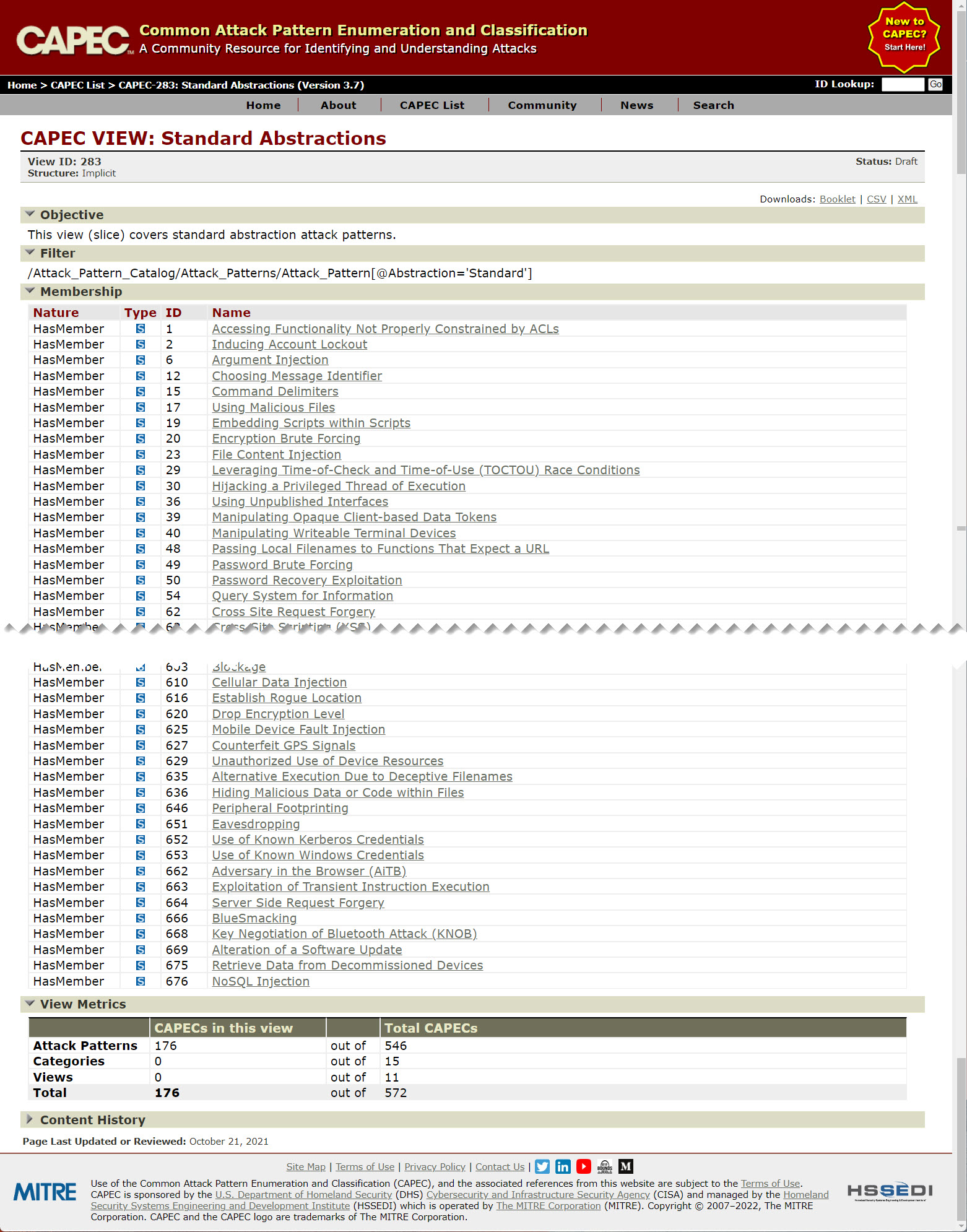

如果想一次看某個 "Type" 的 Attack Pattern,可從此著手,例如想看所有被 CAPEC 列出的 "Standard Attack Pattern" 可直接點選 "View by Standard Abstractions"。

就會進入 "Standard Attack Pattern" 的列表當中。

了解這份 CAPEC List 的觀看方式後,可以了解到當透過某一條 "Standard Attack Pattern",就可以了解其該攻擊手法如何被揭露 (Explore) 與試驗 (Experiment)。

進而透過這些概念的預防,可以降低被其攻擊手法攻擊的風險。

在任何一種 Type 的 CAPEC 所定義的 Attack Pattern 當中,在該頁面的最後都會列出 CWE 所列出的有關 Weaknesses,所以可以再回看到 CWE 的對照的。